Истражувачите на Acronis предупредуваат за нова кампања која ги комбинира триковите на ClickFix и лажните порно страници за да ги измами корисниците да извршуваат малициозни команди под маската на „критична“ безбедносна надградба на Windows.

Според Acronis, нападот користи лажни верзии на популарни порно страници (xHamster, PornHub), до кои жртвите се упатуваат преку реклами. Порнографската содржина не е случајна – целта е жртвата, веќе фатена од „компромитирачка“ содржина, да биде поподложна на психолошки притисок и да инсталира ненадејна лажна надградба.

Нападите на ClickFix експлодираа во изминатата година, а според податоците на Microsoft, овој метод стана најчестиот метод за почетен пристап, сочинувајќи 47% од нападите. Идејата е да се принуди корисникот сам да ја изврши злонамерната команда.

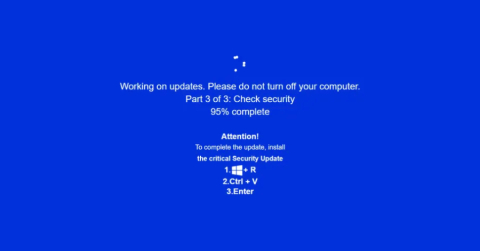

Во најновата кампања, наречена JackFix, на жртвата ѝ се претставува исклучително убедливо предупредување за лажна надградба на Windows. Го зафаќа целиот екран и бара да се стартува дијалогот за Windows Run, а потоа да се притиснат Ctrl + V и Enter, со што се започнува синџирот на инфекција.

Acronis забележува дека лажниот прозорец за Windows Update не е ниту малициозен софтвер ниту системска компонента: целата страница е само HTML + JavaScript во веб-прелистувач. Со обиди за оневозможување на копчињата Escape, F11, F5 и F12, страницата се обидува да го задржи корисникот во режим на цел екран иако Escape сè уште работи.

Првиот чекор е MSHTA payload кој се извршува преку mshta.exe. Го вчитува JavaScript кој потоа ја извршува командата PowerShell. Домените што го содржат payload враќаат злонамерен одговор само кога се пристапува преку irm или iwr PowerShell командите, што е уште еден слој на замаглување.

Преземениот PowerShell исто така користи агресивен пристап за ескалација на привилегии и кога ќе успее, скриптата дистрибуира малициозен софтвер, вклучувајќи ги Rhadamanthys Stealer, Vidar Stealer 2.0, RedLine Stealer, Amadey и разни вчитувачи и RAT.

Acronis го нарекува ова најдрастичен пример за тактика „spray and pray“. Ако успее да се лансира само еден бенефит, лозинките на жртвата, крипто паричниците и сите податоци од прелистувачот се компромитирани. Ако се активира loader или RAT, нападот може брзо да ескалира и да доведе до понатамошни преземања на системот.